I servizi gestiti di EnBITCon in sintesi

Ottenete qui una panoramica diretta dei nostri servizi gestiti per la vostra azienda.

Il DNS (Domain Name System) funge spesso da gateway per gli aggressori. A causa della sua diffusione e dell'elevato volume di traffico, è facile per gli aggressori nascondere le proprie attività. I ricercatori sulle minacce dell'Unità 42 di Palo Alto Networks hanno scoperto che l'80% delle varianti di malware utilizza il DNS per avviare attività di comando e controllo (C2). Gli aggressori abusano del DNS in una varietà di metodi per iniettare malware ed esfiltrare dati. I team di sicurezza spesso non hanno una visione di questi processi. Di conseguenza, non sono in grado di adottare misure difensive efficaci. Gli approcci attuali trascurano l'automazione, spesso inondano letteralmente i team con dati non coordinati provenienti da diverse soluzioni puntuali o richiedono modifiche all'infrastruttura DNS che non solo sono facilmente aggirabili, ma richiedono anche una manutenzione continua. È giunto il momento di riportare il traffico DNS sotto controllo.

Il DNS (Domain Name System) funge spesso da gateway per gli aggressori. A causa della sua diffusione e dell'elevato volume di traffico, è facile per gli aggressori nascondere le proprie attività. I ricercatori sulle minacce dell'Unità 42 di Palo Alto Networks hanno scoperto che l'80% delle varianti di malware utilizza il DNS per avviare attività di comando e controllo (C2). Gli aggressori abusano del DNS in una varietà di metodi per iniettare malware ed esfiltrare dati. I team di sicurezza spesso non hanno una visione di questi processi. Di conseguenza, non sono in grado di adottare misure difensive efficaci. Gli approcci attuali trascurano l'automazione, spesso inondano letteralmente i team con dati non coordinati provenienti da diverse soluzioni puntuali o richiedono modifiche all'infrastruttura DNS che non solo sono facilmente aggirabili, ma richiedono anche una manutenzione continua. È giunto il momento di riportare il traffico DNS sotto controllo.

Il DNS (Domain Name System) funge spesso da gateway per gli aggressori. A causa della sua diffusione e dell'elevato volume di traffico, è facile per gli aggressori nascondere le proprie attività. I ricercatori sulle minacce dell'Unità 42 di Palo Alto Networks hanno scoperto che l'80% delle varianti di malware utilizza il DNS per avviare attività di comando e controllo (C2). Gli aggressori abusano del DNS in una varietà di metodi per iniettare malware ed esfiltrare dati. I team di sicurezza spesso non hanno una visione di questi processi. Di conseguenza, non sono in grado di adottare misure difensive efficaci. Gli approcci attuali trascurano l'automazione, spesso inondano letteralmente i team con dati non coordinati provenienti da diverse soluzioni puntuali o richiedono modifiche all'infrastruttura DNS che non solo sono facilmente aggirabili, ma richiedono anche una manutenzione continua. È giunto il momento di riportare il traffico DNS sotto controllo.

Il DNS (Domain Name System) funge spesso da gateway per gli aggressori. A causa della sua diffusione e dell'elevato volume di traffico, è facile per gli aggressori nascondere le proprie attività. I ricercatori sulle minacce dell'Unità 42 di Palo Alto Networks hanno scoperto che l'80% delle varianti di malware utilizza il DNS per avviare attività di comando e controllo (C2). Gli aggressori abusano del DNS in una varietà di metodi per iniettare malware ed esfiltrare dati. I team di sicurezza spesso non hanno una visione di questi processi. Di conseguenza, non sono in grado di adottare misure difensive efficaci. Gli approcci attuali trascurano l'automazione, spesso inondano letteralmente i team con dati non coordinati provenienti da diverse soluzioni puntuali o richiedono modifiche all'infrastruttura DNS che non solo sono facilmente aggirabili, ma richiedono anche una manutenzione continua. È giunto il momento di riportare il traffico DNS sotto controllo.

Il DNS (Domain Name System) funge spesso da gateway per gli aggressori. A causa della sua diffusione e dell'elevato volume di traffico, è facile per gli aggressori nascondere le proprie attività. I ricercatori sulle minacce dell'Unità 42 di Palo Alto Networks hanno scoperto che l'80% delle varianti di malware utilizza il DNS per avviare attività di comando e controllo (C2). Gli aggressori abusano del DNS in una varietà di metodi per iniettare malware ed esfiltrare dati. I team di sicurezza spesso non hanno una visione di questi processi. Di conseguenza, non sono in grado di adottare misure difensive efficaci. Gli approcci attuali trascurano l'automazione, spesso inondano letteralmente i team con dati non coordinati provenienti da diverse soluzioni puntuali o richiedono modifiche all'infrastruttura DNS che non solo sono facilmente aggirabili, ma richiedono anche una manutenzione continua. È giunto il momento di riportare il traffico DNS sotto controllo.

Il DNS (Domain Name System) funge spesso da gateway per gli aggressori. A causa della sua diffusione e dell'elevato volume di traffico, è facile per gli aggressori nascondere le proprie attività. I ricercatori sulle minacce dell'Unità 42 di Palo Alto Networks hanno scoperto che l'80% delle varianti di malware utilizza il DNS per avviare attività di comando e controllo (C2). Gli aggressori abusano del DNS in una varietà di metodi per iniettare malware ed esfiltrare dati. I team di sicurezza spesso non hanno una visione di questi processi. Di conseguenza, non sono in grado di adottare misure difensive efficaci. Gli approcci attuali trascurano l'automazione, spesso inondano letteralmente i team con dati non coordinati provenienti da diverse soluzioni puntuali o richiedono modifiche all'infrastruttura DNS che non solo sono facilmente aggirabili, ma richiedono anche una manutenzione continua. È giunto il momento di riportare il traffico DNS sotto controllo.

Il DNS (Domain Name System) funge spesso da gateway per gli aggressori. A causa della sua diffusione e dell'elevato volume di traffico, è facile per gli aggressori nascondere le proprie attività. I ricercatori sulle minacce dell'Unità 42 di Palo Alto Networks hanno scoperto che l'80% delle varianti di malware utilizza il DNS per avviare attività di comando e controllo (C2). Gli aggressori abusano del DNS in una varietà di metodi per iniettare malware ed esfiltrare dati. I team di sicurezza spesso non hanno una visione di questi processi. Di conseguenza, non sono in grado di adottare misure difensive efficaci. Gli approcci attuali trascurano l'automazione, spesso inondano letteralmente i team con dati non coordinati provenienti da diverse soluzioni puntuali o richiedono modifiche all'infrastruttura DNS che non solo sono facilmente aggirabili, ma richiedono anche una manutenzione continua. È giunto il momento di riportare il traffico DNS sotto controllo.

Il DNS (Domain Name System) funge spesso da gateway per gli aggressori. A causa della sua diffusione e dell'elevato volume di traffico, è facile per gli aggressori nascondere le proprie attività. I ricercatori sulle minacce dell'Unità 42 di Palo Alto Networks hanno scoperto che l'80% delle varianti di malware utilizza il DNS per avviare attività di comando e controllo (C2). Gli aggressori abusano del DNS in una varietà di metodi per iniettare malware ed esfiltrare dati. I team di sicurezza spesso non hanno una visione di questi processi. Di conseguenza, non sono in grado di adottare misure difensive efficaci. Gli approcci attuali trascurano l'automazione, spesso inondano letteralmente i team con dati non coordinati provenienti da diverse soluzioni puntuali o richiedono modifiche all'infrastruttura DNS che non solo sono facilmente aggirabili, ma richiedono anche una manutenzione continua. È giunto il momento di riportare il traffico DNS sotto controllo.

Il DNS (Domain Name System) funge spesso da gateway per gli aggressori. A causa della sua diffusione e dell'elevato volume di traffico, è facile per gli aggressori nascondere le proprie attività. I ricercatori sulle minacce dell'Unità 42 di Palo Alto Networks hanno scoperto che l'80% delle varianti di malware utilizza il DNS per avviare attività di comando e controllo (C2). Gli aggressori abusano del DNS in una varietà di metodi per iniettare malware ed esfiltrare dati. I team di sicurezza spesso non hanno una visione di questi processi. Di conseguenza, non sono in grado di adottare misure difensive efficaci. Gli approcci attuali trascurano l'automazione, spesso inondano letteralmente i team con dati non coordinati provenienti da diverse soluzioni puntuali o richiedono modifiche all'infrastruttura DNS che non solo sono facilmente aggirabili, ma richiedono anche una manutenzione continua. È giunto il momento di riportare il traffico DNS sotto controllo.

Il numero crescente di attacchi ben mascherati e automatizzati è diventato una delle maggiori preoccupazioni per i team di sicurezza di rete. Gli hacker moderni hanno accesso a strumenti sofisticati, utilizzano modelli as-a-service mirati alla criminalità e abusano delle versioni delle comuni soluzioni red-team, in modo da causare più danni in tempi più rapidi con attacchi a lungo termine e accuratamente mascherati. I cyberattacchi che utilizzano lo strumento di penetration testing Cobalt Strike, facilmente accessibile e altamente personalizzabile, sono aumentati del 73% rispetto all'anno precedente. E questo è solo l'inizio di una nuova ondata di attacchi ben mascherati che le aziende si trovano ad affrontare oggi.1 Anche i metodi di crittografia vengono utilizzati da soggetti malintenzionati per aggirare le misure di sicurezza tradizionali. Gli studi dimostrano che le minacce informatiche vengono introdotte principalmente attraverso connessioni criptate.2 La sicurezza delle reti deve tenere il passo con questi sviluppi per bloccare le minacce ben mascherate e sconosciute.

Il numero crescente di attacchi ben mascherati e automatizzati è diventato una delle maggiori preoccupazioni per i team di sicurezza di rete. Gli hacker moderni hanno accesso a strumenti sofisticati, utilizzano modelli as-a-service mirati alla criminalità e abusano delle versioni delle comuni soluzioni red-team, in modo da causare più danni in tempi più rapidi con attacchi a lungo termine e accuratamente mascherati. I cyberattacchi che utilizzano lo strumento di penetration testing Cobalt Strike, facilmente accessibile e altamente personalizzabile, sono aumentati del 73% rispetto all'anno precedente. E questo è solo l'inizio di una nuova ondata di attacchi ben mascherati che le aziende si trovano ad affrontare oggi.1 Anche i metodi di crittografia vengono utilizzati da soggetti malintenzionati per aggirare le misure di sicurezza tradizionali. Gli studi dimostrano che le minacce informatiche vengono introdotte principalmente attraverso connessioni criptate.2 La sicurezza delle reti deve tenere il passo con questi sviluppi per bloccare le minacce ben mascherate e sconosciute.

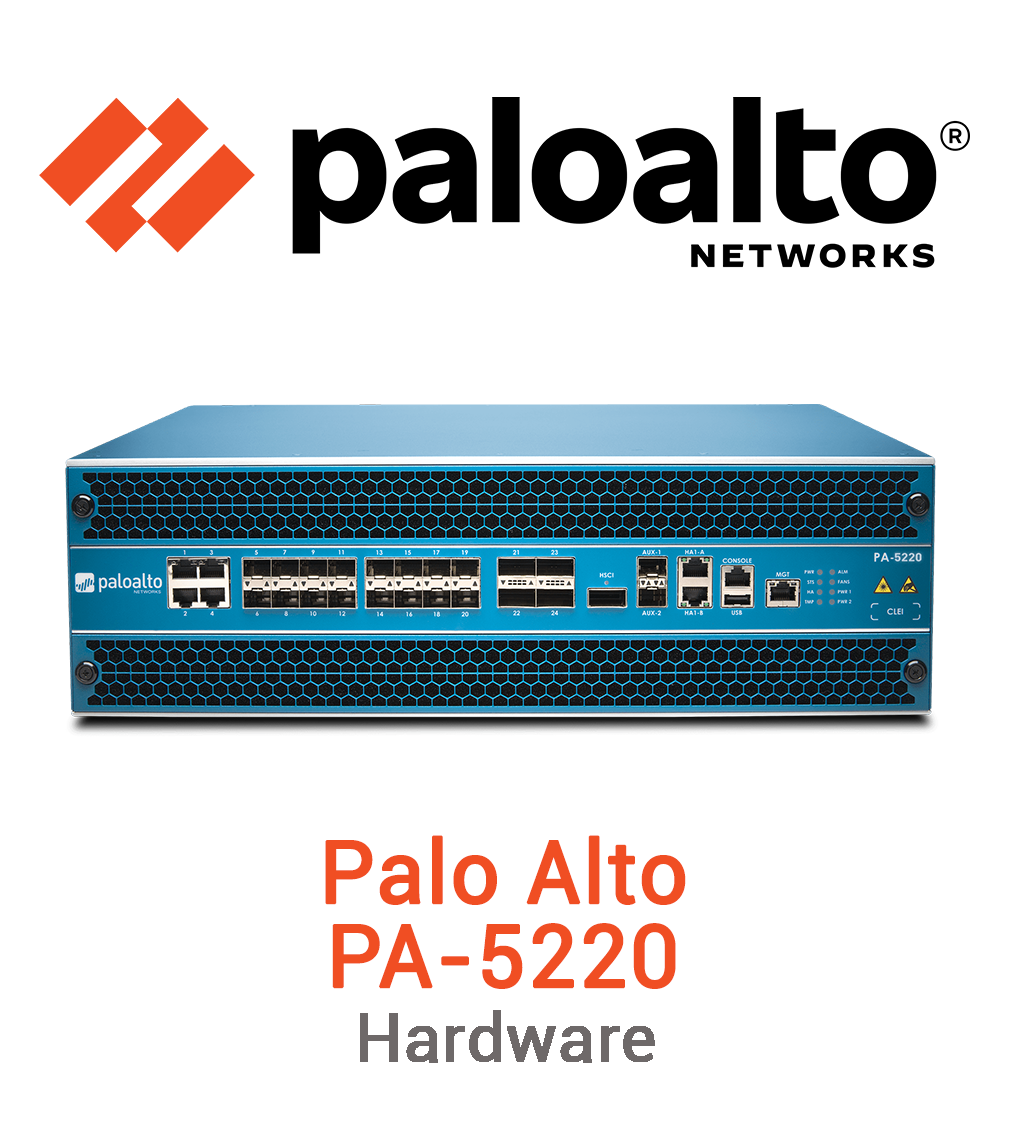

Gli NGFW basati su ML della serie PA-5200 di Palo Alto Networks – con i modelli PA-5280, PA-5260, PA-5250 e PA-5220 – perfettamente adatti per l'impiego in centri di calcolo ad alta velocità; gateway Internet e fornitori di servizi. La PA-5200 Series fornisce un'elaborazione dedicata e memorizzare una velocità di trasmissione fino a 64 Gbit/s per le funzioni essenziali della rete; Sicurezza, protezione e gestione delle minacce Pronto.

Punti salienti:

- Il primo NGFW al mondo basato su ML

- Undicesima volta Leader nel Magic Quadrant di Gartner per i firewall di rete

- Leader nella relazione “The Forrester Wave: Enterprise Firewalls”, Q4 2022

- Funzionalità di sicurezza native 5G per la trasformazione 5G di service provider e aziende e per il Multi-Access Edge Computing (MEC)

- Estende la trasparenza e la sicurezza a tutti i dispositivi della rete, compresi i dispositivi IoT non gestiti, senza sensori aggiuntivi

- Supporta alta disponibilità con modalità attivo/attivo e attivo/passivo

- Fornisce servizi di sicurezza con prestazioni prevedibili

- Supporta la gestione centralizzata con la gestione della sicurezza di rete panoramica

- Utilizza Strata™ Cloud Manager per sfruttare appieno gli investimenti nella sicurezza ed evitare Interruzione dell'attività

Il primo Firewall Next-Generation (NGFW) basato su ML è in grado di contrastare minacce sconosciute. Approfittate di una visione completa e di una protezione end-to-end per l'intero ambiente IT, inclusi i dispositivi IoT, ed evitate gli errori dell'operatore grazie ai consigli automatizzati sulle policy. La serie PA-5200 utilizza il sistema operativo PAN-OS®, come tutti gli NGFW della Palo Alto Networks. PAN-OS classifica in modo nativo tutto il traffico di rete (compreso tutto il traffico Dati delle applicazioni, minacce e contenuti legittimi) e assegna i singoli pacchetti a un utente indipendentemente dalla posizione o dal tipo di dispositivo. A seconda delle applicazioni, dei contenuti e degli utenti (ovvero dei fattori rilevanti per la tua azienda), vengono decise le policy di sicurezza da applicare. Ciò rafforza la sicurezza e accelera la risposta efficace agli incidenti di sicurezza.

Il numero crescente di attacchi ben mascherati e automatizzati è diventato una delle maggiori preoccupazioni per i team di sicurezza di rete. Gli hacker moderni hanno accesso a strumenti sofisticati, utilizzano modelli as-a-service mirati alla criminalità e abusano delle versioni delle comuni soluzioni red-team, in modo da causare più danni in tempi più rapidi con attacchi a lungo termine e accuratamente mascherati. I cyberattacchi che utilizzano lo strumento di penetration testing Cobalt Strike, facilmente accessibile e altamente personalizzabile, sono aumentati del 73% rispetto all'anno precedente. E questo è solo l'inizio di una nuova ondata di attacchi ben mascherati che le aziende si trovano ad affrontare oggi.1 Anche i metodi di crittografia vengono utilizzati da soggetti malintenzionati per aggirare le misure di sicurezza tradizionali. Gli studi dimostrano che le minacce informatiche vengono introdotte principalmente attraverso connessioni criptate.2 La sicurezza delle reti deve tenere il passo con questi sviluppi per bloccare le minacce ben mascherate e sconosciute.

Il numero crescente di attacchi ben mascherati e automatizzati è diventato una delle maggiori preoccupazioni per i team di sicurezza di rete. Gli hacker moderni hanno accesso a strumenti sofisticati, utilizzano modelli as-a-service mirati alla criminalità e abusano delle versioni delle comuni soluzioni red-team, in modo da causare più danni in tempi più rapidi con attacchi a lungo termine e accuratamente mascherati. I cyberattacchi che utilizzano lo strumento di penetration testing Cobalt Strike, facilmente accessibile e altamente personalizzabile, sono aumentati del 73% rispetto all'anno precedente. E questo è solo l'inizio di una nuova ondata di attacchi ben mascherati che le aziende si trovano ad affrontare oggi.1 Anche i metodi di crittografia vengono utilizzati da soggetti malintenzionati per aggirare le misure di sicurezza tradizionali. Gli studi dimostrano che le minacce informatiche vengono introdotte principalmente attraverso connessioni criptate.2 La sicurezza delle reti deve tenere il passo con questi sviluppi per bloccare le minacce ben mascherate e sconosciute.

Gli NGFW basati su ML della serie PA-5200 di Palo Alto Networks – con i modelli PA-5280, PA-5260, PA-5250 e PA-5220 – perfettamente adatti per l'impiego in centri di calcolo ad alta velocità; gateway Internet e fornitori di servizi. La PA-5200 Series fornisce un'elaborazione dedicata e memorizzare una velocità di trasmissione fino a 64 Gbit/s per le funzioni essenziali della rete; Sicurezza, protezione e gestione delle minacce Pronto.

Punti salienti:

- Il primo NGFW al mondo basato su ML

- Undicesima volta Leader nel Magic Quadrant di Gartner per i firewall di rete

- Leader nella relazione “The Forrester Wave: Enterprise Firewalls”, Q4 2022

- Funzionalità di sicurezza native 5G per la trasformazione 5G di service provider e aziende e per il Multi-Access Edge Computing (MEC)

- Estende la trasparenza e la sicurezza a tutti i dispositivi della rete, compresi i dispositivi IoT non gestiti, senza sensori aggiuntivi

- Supporta alta disponibilità con modalità attivo/attivo e attivo/passivo

- Fornisce servizi di sicurezza con prestazioni prevedibili

- Supporta la gestione centralizzata con la gestione della sicurezza di rete panoramica

- Utilizza Strata™ Cloud Manager per sfruttare appieno gli investimenti nella sicurezza ed evitare Interruzione dell'attività

Il primo Firewall Next-Generation (NGFW) basato su ML è in grado di contrastare minacce sconosciute. Approfittate di una visione completa e di una protezione end-to-end per l'intero ambiente IT, inclusi i dispositivi IoT, ed evitate gli errori dell'operatore grazie ai consigli automatizzati sulle policy. La serie PA-5200 utilizza il sistema operativo PAN-OS®, come tutti gli NGFW della Palo Alto Networks. PAN-OS classifica in modo nativo tutto il traffico di rete (compreso tutto il traffico Dati delle applicazioni, minacce e contenuti legittimi) e assegna i singoli pacchetti a un utente indipendentemente dalla posizione o dal tipo di dispositivo. A seconda delle applicazioni, dei contenuti e degli utenti (ovvero dei fattori rilevanti per la tua azienda), vengono decise le policy di sicurezza da applicare. Ciò rafforza la sicurezza e accelera la risposta efficace agli incidenti di sicurezza.

Il numero crescente di attacchi ben mascherati e automatizzati è diventato una delle maggiori preoccupazioni per i team di sicurezza di rete. Gli hacker moderni hanno accesso a strumenti sofisticati, utilizzano modelli as-a-service mirati alla criminalità e abusano delle versioni delle comuni soluzioni red-team, in modo da causare più danni in tempi più rapidi con attacchi a lungo termine e accuratamente mascherati. I cyberattacchi che utilizzano lo strumento di penetration testing Cobalt Strike, facilmente accessibile e altamente personalizzabile, sono aumentati del 73% rispetto all'anno precedente. E questo è solo l'inizio di una nuova ondata di attacchi ben mascherati che le aziende si trovano ad affrontare oggi.1 Anche i metodi di crittografia vengono utilizzati da soggetti malintenzionati per aggirare le misure di sicurezza tradizionali. Gli studi dimostrano che le minacce informatiche vengono introdotte principalmente attraverso connessioni criptate.2 La sicurezza delle reti deve tenere il passo con questi sviluppi per bloccare le minacce ben mascherate e sconosciute.

Il numero crescente di attacchi ben mascherati e automatizzati è diventato una delle maggiori preoccupazioni per i team di sicurezza di rete. Gli hacker moderni hanno accesso a strumenti sofisticati, utilizzano modelli as-a-service mirati alla criminalità e abusano delle versioni delle comuni soluzioni red-team, in modo da causare più danni in tempi più rapidi con attacchi a lungo termine e accuratamente mascherati. I cyberattacchi che utilizzano lo strumento di penetration testing Cobalt Strike, facilmente accessibile e altamente personalizzabile, sono aumentati del 73% rispetto all'anno precedente. E questo è solo l'inizio di una nuova ondata di attacchi ben mascherati che le aziende si trovano ad affrontare oggi.1 Anche i metodi di crittografia vengono utilizzati da soggetti malintenzionati per aggirare le misure di sicurezza tradizionali. Gli studi dimostrano che le minacce informatiche vengono introdotte principalmente attraverso connessioni criptate.2 La sicurezza delle reti deve tenere il passo con questi sviluppi per bloccare le minacce ben mascherate e sconosciute.

Gli NGFW basati su ML della serie PA-5200 di Palo Alto Networks – con i modelli PA-5280, PA-5260, PA-5250 e PA-5220 – perfettamente adatti per l'impiego in centri di calcolo ad alta velocità; gateway Internet e fornitori di servizi. La PA-5200 Series fornisce un'elaborazione dedicata e memorizzare una velocità di trasmissione fino a 64 Gbit/s per le funzioni essenziali della rete; Sicurezza, protezione e gestione delle minacce Pronto.

Punti salienti:

- Il primo NGFW al mondo basato su ML

- Undicesima volta Leader nel Magic Quadrant di Gartner per i firewall di rete

- Leader nella relazione “The Forrester Wave: Enterprise Firewalls”, Q4 2022

- Funzionalità di sicurezza native 5G per la trasformazione 5G di service provider e aziende e per il Multi-Access Edge Computing (MEC)

- Estende la trasparenza e la sicurezza a tutti i dispositivi della rete, compresi i dispositivi IoT non gestiti, senza sensori aggiuntivi

- Supporta alta disponibilità con modalità attivo/attivo e attivo/passivo

- Fornisce servizi di sicurezza con prestazioni prevedibili

- Supporta la gestione centralizzata con la gestione della sicurezza di rete panoramica

- Utilizza Strata™ Cloud Manager per sfruttare appieno gli investimenti nella sicurezza ed evitare Interruzione dell'attività

Il primo Firewall Next-Generation (NGFW) basato su ML è in grado di contrastare minacce sconosciute. Approfittate di una visione completa e di una protezione end-to-end per l'intero ambiente IT, inclusi i dispositivi IoT, ed evitate gli errori dell'operatore grazie ai consigli automatizzati sulle policy. La serie PA-5200 utilizza il sistema operativo PAN-OS®, come tutti gli NGFW della Palo Alto Networks. PAN-OS classifica in modo nativo tutto il traffico di rete (compreso tutto il traffico Dati delle applicazioni, minacce e contenuti legittimi) e assegna i singoli pacchetti a un utente indipendentemente dalla posizione o dal tipo di dispositivo. A seconda delle applicazioni, dei contenuti e degli utenti (ovvero dei fattori rilevanti per la tua azienda), vengono decise le policy di sicurezza da applicare. Ciò rafforza la sicurezza e accelera la risposta efficace agli incidenti di sicurezza.

Il numero crescente di attacchi ben mascherati e automatizzati è diventato una delle maggiori preoccupazioni per i team di sicurezza di rete. Gli hacker moderni hanno accesso a strumenti sofisticati, utilizzano modelli as-a-service mirati alla criminalità e abusano delle versioni delle comuni soluzioni red-team, in modo da causare più danni in tempi più rapidi con attacchi a lungo termine e accuratamente mascherati. I cyberattacchi che utilizzano lo strumento di penetration testing Cobalt Strike, facilmente accessibile e altamente personalizzabile, sono aumentati del 73% rispetto all'anno precedente. E questo è solo l'inizio di una nuova ondata di attacchi ben mascherati che le aziende si trovano ad affrontare oggi.1 Anche i metodi di crittografia vengono utilizzati da soggetti malintenzionati per aggirare le misure di sicurezza tradizionali. Gli studi dimostrano che le minacce informatiche vengono introdotte principalmente attraverso connessioni criptate.2 La sicurezza delle reti deve tenere il passo con questi sviluppi per bloccare le minacce ben mascherate e sconosciute.

Il numero crescente di attacchi ben mascherati e automatizzati è diventato una delle maggiori preoccupazioni per i team di sicurezza di rete. Gli hacker moderni hanno accesso a strumenti sofisticati, utilizzano modelli as-a-service mirati alla criminalità e abusano delle versioni delle comuni soluzioni red-team, in modo da causare più danni in tempi più rapidi con attacchi a lungo termine e accuratamente mascherati. I cyberattacchi che utilizzano lo strumento di penetration testing Cobalt Strike, facilmente accessibile e altamente personalizzabile, sono aumentati del 73% rispetto all'anno precedente. E questo è solo l'inizio di una nuova ondata di attacchi ben mascherati che le aziende si trovano ad affrontare oggi.1 Anche i metodi di crittografia vengono utilizzati da soggetti malintenzionati per aggirare le misure di sicurezza tradizionali. Gli studi dimostrano che le minacce informatiche vengono introdotte principalmente attraverso connessioni criptate.2 La sicurezza delle reti deve tenere il passo con questi sviluppi per bloccare le minacce ben mascherate e sconosciute.

Gli NGFW basati su ML della serie PA-5200 di Palo Alto Networks – con i modelli PA-5280, PA-5260, PA-5250 e PA-5220 – perfettamente adatti per l'impiego in centri di calcolo ad alta velocità; gateway Internet e fornitori di servizi. La PA-5200 Series fornisce un'elaborazione dedicata e memorizzare una velocità di trasmissione fino a 64 Gbit/s per le funzioni essenziali della rete; Sicurezza, protezione e gestione delle minacce Pronto.

Punti salienti:

- Il primo NGFW al mondo basato su ML

- Undicesima volta Leader nel Magic Quadrant di Gartner per i firewall di rete

- Leader nella relazione “The Forrester Wave: Enterprise Firewalls”, Q4 2022

- Funzionalità di sicurezza native 5G per la trasformazione 5G di service provider e aziende e per il Multi-Access Edge Computing (MEC)

- Estende la trasparenza e la sicurezza a tutti i dispositivi della rete, compresi i dispositivi IoT non gestiti, senza sensori aggiuntivi

- Supporta alta disponibilità con modalità attivo/attivo e attivo/passivo

- Fornisce servizi di sicurezza con prestazioni prevedibili

- Supporta la gestione centralizzata con la gestione della sicurezza di rete panoramica

- Utilizza Strata™ Cloud Manager per sfruttare appieno gli investimenti nella sicurezza ed evitare Interruzione dell'attività

Il primo Firewall Next-Generation (NGFW) basato su ML è in grado di contrastare minacce sconosciute. Approfittate di una visione completa e di una protezione end-to-end per l'intero ambiente IT, inclusi i dispositivi IoT, ed evitate gli errori dell'operatore grazie ai consigli automatizzati sulle policy. La serie PA-5200 utilizza il sistema operativo PAN-OS®, come tutti gli NGFW della Palo Alto Networks. PAN-OS classifica in modo nativo tutto il traffico di rete (compreso tutto il traffico Dati delle applicazioni, minacce e contenuti legittimi) e assegna i singoli pacchetti a un utente indipendentemente dalla posizione o dal tipo di dispositivo. A seconda delle applicazioni, dei contenuti e degli utenti (ovvero dei fattori rilevanti per la tua azienda), vengono decise le policy di sicurezza da applicare. Ciò rafforza la sicurezza e accelera la risposta efficace agli incidenti di sicurezza.

Il DNS (Domain Name System) funge spesso da gateway per gli aggressori. A causa della sua diffusione e dell'elevato volume di traffico, è facile per gli aggressori nascondere le proprie attività. I ricercatori sulle minacce dell'Unità 42 di Palo Alto Networks hanno scoperto che l'80% delle varianti di malware utilizza il DNS per avviare attività di comando e controllo (C2). Gli aggressori abusano del DNS in una varietà di metodi per iniettare malware ed esfiltrare dati. I team di sicurezza spesso non hanno una visione di questi processi. Di conseguenza, non sono in grado di adottare misure difensive efficaci. Gli approcci attuali trascurano l'automazione, spesso inondano letteralmente i team con dati non coordinati provenienti da diverse soluzioni puntuali o richiedono modifiche all'infrastruttura DNS che non solo sono facilmente aggirabili, ma richiedono anche una manutenzione continua. È giunto il momento di riportare il traffico DNS sotto controllo.

Il DNS (Domain Name System) funge spesso da gateway per gli aggressori. A causa della sua diffusione e dell'elevato volume di traffico, è facile per gli aggressori nascondere le proprie attività. I ricercatori sulle minacce dell'Unità 42 di Palo Alto Networks hanno scoperto che l'80% delle varianti di malware utilizza il DNS per avviare attività di comando e controllo (C2). Gli aggressori abusano del DNS in una varietà di metodi per iniettare malware ed esfiltrare dati. I team di sicurezza spesso non hanno una visione di questi processi. Di conseguenza, non sono in grado di adottare misure difensive efficaci. Gli approcci attuali trascurano l'automazione, spesso inondano letteralmente i team con dati non coordinati provenienti da diverse soluzioni puntuali o richiedono modifiche all'infrastruttura DNS che non solo sono facilmente aggirabili, ma richiedono anche una manutenzione continua. È giunto il momento di riportare il traffico DNS sotto controllo.

Il DNS (Domain Name System) funge spesso da gateway per gli aggressori. A causa della sua diffusione e dell'elevato volume di traffico, è facile per gli aggressori nascondere le proprie attività. I ricercatori sulle minacce dell'Unità 42 di Palo Alto Networks hanno scoperto che l'80% delle varianti di malware utilizza il DNS per avviare attività di comando e controllo (C2). Gli aggressori abusano del DNS in una varietà di metodi per iniettare malware ed esfiltrare dati. I team di sicurezza spesso non hanno una visione di questi processi. Di conseguenza, non sono in grado di adottare misure difensive efficaci. Gli approcci attuali trascurano l'automazione, spesso inondano letteralmente i team con dati non coordinati provenienti da diverse soluzioni puntuali o richiedono modifiche all'infrastruttura DNS che non solo sono facilmente aggirabili, ma richiedono anche una manutenzione continua. È giunto il momento di riportare il traffico DNS sotto controllo.